El pasado 28 de marzo ThreatFabric, un proveedor de soluciones e inteligencia contra el fraude en pagos en línea para el sector de servicios financieros, publicó en su sitio web un informe que da cuenta del hallazgo de un nuevo malware que afecta a los usuarios de Android.

Lea: John Cena recuerda cómo fue su diagnóstico de cáncer por tener demasiada exposición al sol

Se trata de Crocodilus, un nuevo “y muy capaz” troyano bancario móvil que cuenta con las características del malware bancario moderno, tales como ataques de superposición, keylogging, acceso remoto y funciones de control remoto ocultas, según detalla ThreatFabric.

Los troyanos bancarios son softwares maliciosos (malware) que están diseñados para infectar dispositivos, redes y sistemas con el propósito de dañarlos, robar información o controlarlos. Por esto son bastante utilizados para cometer fraudes a través de la recopilación de credenciales bancarias en línea y el acceso ilegal a información confidencial.

También: Adiós a Val Kilmer, mucho más que el rival de Tom Cruise en ‘Top Gun’

“Crocodilus entra en escena no como un simple clon, sino como una amenaza completa desde el principio, equipada con técnicas modernas como control remoto, superposiciones de pantalla negra y recolección avanzada de datos mediante registro de accesibilidad”, advierte ThreatFabric.

El malware suele infectar los dispositivos a través de páginas web maliciosas, banners engañosos en redes sociales y mensajes SMS con virus. En ese sentido, ThreatFabric explica cómo es el modus operandi de Crocodilus, señalando que es similar al que se espera de un troyano bancario moderno que se apropia de dispositivos.

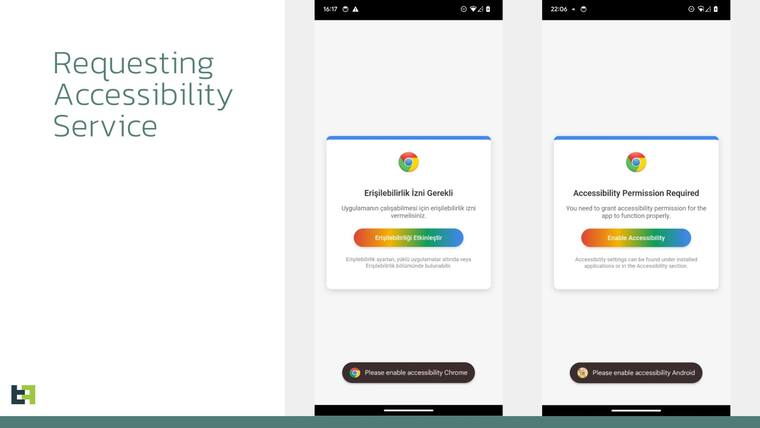

“La instalación inicial se realiza mediante un dropper propietario que elude las restricciones de Android 13 y versiones posteriores . Una vez instalado, Crocodilus solicita la habilitación del Servicio de Accesibilidad. Una vez otorgado, el malware se conecta al servidor de comando y control (C2) para recibir instrucciones, incluyendo la lista de aplicaciones objetivo y las superposiciones que se utilizarán. Se ejecuta continuamente, monitoreando el inicio de las aplicaciones y mostrando superposiciones para interceptar las credenciales”, dice el informe.

Hasta el momento han detectado afectaciones principalmente en España y Turquía, además de en algunas billeteras de criptomonedas. Sin embargo, prevé que “este alcance se amplíe globalmente a medida que el malware evolucione”.